Lire la valeur de OWA et OMA dans Active Directory

Rédigé par kriko - - Aucun commentaireExemple de script pour lire (et éventuellement modifier) les valeurs de OMA (Outlook Mobile Access, cad ActiveSync) et OWA (Outlook Web Access cad Webmail) pour les utilisateurs dans Active Directory :

Set objRootDSE = GetObject("LDAP://rootDSE")

Set objUsers = GetObject("LDAP://cn=Users," & objRootDSE.Get("defaultNamingContext"))

For Each objUser In objUsers

strName = objUser.Get("name")

intWirelessEnabled = 7

On Error Resume Next

intWirelessEnabled = objUser.Get("msExchOmaAdminWirelessEnable")

aProtocol = objUser.GetEx("protocolSettings")

On Error Goto 0

Wscript.Echo "Name : " & strName & " - OMA : " & intWirelessEnabled & " - OWA : " & Mid(aProtocol(0),6,1)

Next

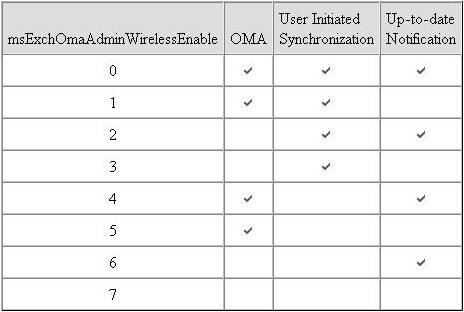

La valeur de intWirelessEnabled est fonction de ce tableau